Chinas digitaler Großangriff: Wie Peking über Microsoft-Lücken in US-Atomgeheimnisse eindringen wollte

Die digitale Kriegsführung erreicht eine neue Dimension. Während die deutsche Bundesregierung noch über Datenschutzgrundverordnungen philosophiert, nutzen chinesische Hacker systematisch Sicherheitslücken in Microsoft-Software aus, um in die sensibelsten Bereiche westlicher Demokratien einzudringen. Besonders brisant: Selbst die US-Atomwaffenbehörde wurde Opfer dieser Cyberattacke.

Der perfekte digitale Sturm

Was sich wie ein Thriller aus Hollywood liest, ist bittere Realität geworden. Eine kritische Schwachstelle in Microsofts SharePoint-Software öffnete chinesischen Hackern Tür und Tor zu Dutzenden Systemen weltweit. Die Angreifer konnten aus der Ferne auf Server zugreifen, Zugangsdaten stehlen, kryptografische Schlüssel extrahieren und dauerhafte Hintertüren für künftige Angriffe installieren.

Besonders perfide: Microsoft kannte die Schwachstelle bereits, veröffentlichte aber erst Tage später umfassende Sicherheitsupdates. In dieser Zeit hatten die Angreifer freie Bahn. Ein Versagen, das in seiner Tragweite kaum zu überschätzen ist – und das zeigt, wie fahrlässig Tech-Giganten mit der Sicherheit ihrer Kunden umgehen.

Pekings digitale Speerspitze

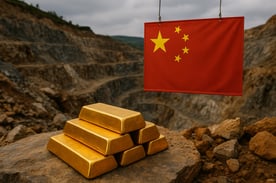

Microsoft identifizierte mindestens drei chinesische Hackergruppen als Hauptakteure: Linen Typhoon, Violet Typhoon und Storm-2603. Zwei dieser Gruppen stünden in direkter Verbindung zu chinesischen Geheimdiensten, heißt es aus Sicherheitskreisen. Die Namensgebung mag harmlos klingen, doch dahinter verbergen sich hochprofessionelle Cyberkrieger im Dienste des kommunistischen Regimes.

"Wir beobachten, dass mehrere Akteure diese Schwachstelle aktiv ausnutzen. Dieser Trend wird sich fortsetzen, da verschiedene Bedrohungsakteure mit unterschiedlichen Motivationen diese Sicherheitslücke nutzen werden."

So warnte Charles Carmakal, Chief Technology Officer bei Googles Mandiant Consulting. Seine Prognose sollte sich als prophetisch erweisen.

Amerikas nukleare Achillesferse

Der wohl brisanteste Aspekt dieser Cyberattacke: Die National Nuclear Security Administration (NNSA), jene Behörde, die für die Verwaltung des US-Atomwaffenarsenals zuständig ist, wurde erfolgreich infiltriert. Zwar beteuern offizielle Stellen, dass keine klassifizierten Nuklearinformationen abgeflossen seien – doch wer kann das mit Sicherheit sagen?

Mindestens 54 Organisationen fielen den Hackern zum Opfer, darunter eine private US-Universität, ein kalifornischer Energieversorger und eine Bundesgesundheitsbehörde. Die tatsächliche Zahl dürfte deutlich höher liegen. Ein US-Beamter sprach von "vier bis fünf" betroffenen Bundesbehörden, ein anderer deutete an, die Dunkelziffer sei erheblich größer.

Microsofts Versagen als Symptom

Senator Ron Wyden brachte es auf den Punkt: "Regierungsbehörden sind abhängig geworden von einem Unternehmen, dem Sicherheit nicht nur egal ist, sondern das Milliarden damit verdient, Premium-Cybersicherheitsdienste zu verkaufen, um die Fehler in seinen eigenen Produkten zu beheben."

Diese vernichtende Kritik trifft ins Schwarze. Microsoft verdient prächtig an den Sicherheitslücken seiner eigenen Software – ein perverses Geschäftsmodell, das auf Kosten der nationalen Sicherheit geht. Noch pikanter: Das Pentagon musste kürzlich seine gesamte Cloud-Infrastruktur überprüfen, nachdem bekannt wurde, dass in China ansässige Ingenieure technischen Support für bestimmte Systeme des US-Verteidigungsministeriums leisteten.

Pekings scheinheilige Dementis

Die chinesische Botschaft in Washington reagierte mit der üblichen Rhetorik: Man lehne alle Formen von Cyberangriffen ab und bekämpfe diese – eine Position, die "konsistent und klar" sei. Gleichzeitig warnte man davor, andere ohne solide Beweise zu verleumden. Ein Standardtext aus Pekings Propagandaküche, der niemanden mehr täuschen kann.

Die Beweise sprechen eine andere Sprache: Netzwerkaktivitäten von betroffenen SharePoint-Systemen ließen sich direkt zu IP-Adressen in Festlandchina zurückverfolgen. Die frühen Opfer waren ausnahmslos Organisationen von strategischem Interesse für die chinesische Regierung.

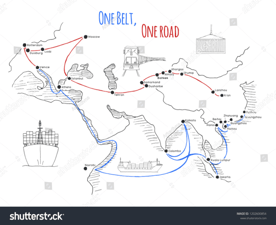

Lehren für Deutschland

Während die USA wenigstens versuchen, sich gegen chinesische Cyberangriffe zu wehren, scheint die deutsche Politik in naiver Technologiegläubigkeit gefangen. Statt kritische Infrastrukturen zu schützen, diskutiert man lieber über Gendersternchen in Behördenschreiben. Die Abhängigkeit von amerikanischen Tech-Konzernen und chinesischer Hardware macht Deutschland zur leichten Beute für ausländische Geheimdienste.

Es wird höchste Zeit, dass auch hierzulande die nationale Sicherheit wieder Priorität erhält. Dazu gehört der Aufbau eigener, souveräner IT-Infrastrukturen und die konsequente Abwehr ausländischer Spionage. Die aktuelle Bundesregierung scheint dazu weder willens noch in der Lage – ein weiterer Beleg für das politische Versagen der Ampel-Nachfolger.

In einer Zeit, in der digitale Angriffe zur neuen Normalität werden, braucht es mehr als warme Worte und halbherzige Maßnahmen. Es braucht eine Politik, die deutsche Interessen verteidigt – notfalls auch gegen die Interessen globaler Tech-Konzerne und autoritärer Regime. Nur so lässt sich verhindern, dass auch deutsche Atomkraftwerke, Energieversorger oder Regierungsbehörden zum nächsten Ziel chinesischer Hacker werden.

- Themen:

- #Energie

Die großeUmverteilungDie große UmverteilungVermögensabgabe, Steuer-Hammer & digitaler Euro – wie sich Staat & EU 2026 bedienen

Erbschaftsteuer-Reform, Wegzugsteuer, MwSt-Erhöhung, digitaler Euro: Dominik Kettner zeigt mit 7 Top-Experten LIVE, wie sich Staat & EU 2026 an Ihrem Vermögen bedienen – und wie Sie es jetzt schützen.

Das Star-Aufgebot 2026

DominikKettner

DieterBohlen

ErnstWolff

RolandTichy

Prof.Otte

PhilipHopf

T.-O.Regenauer

JochenStaiger

- Kettner Edelmetalle News

- Finanzen

- Wirtschaft

- Politik